Ataque hacker ao sistema PIX: o que se sabe sobre o golpe histórico e o suspeito preso em SP

João Nazareno Roque, detido pela Polícia Civil, é funcionário da C&M Software, que conecta fintechs e bancos menores aos sistemas PIX, do Banco Central, e reportou ataque às suas infraestruturas. Polícia Civil prende em SP suspeito de ataque hacker ao sistema que liga bancos ao PIX

A Polícia Civil de São Paulo prendeu, na quinta-feira (3), um homem suspeito de participar do ataque hacker que desviou milhões de reais de uma empresa que conecta bancos menores e fintechs aos sistemas PIX, do Banco Central (BC).

João Nazareno Roque é funcionário da empresa de tecnologia C&M Software (CMSW) e deu acesso pela máquina dele ao sistema sigiloso para os hackers que efetuaram o ataque, segundo o Departamento Estadual de Investigações Criminais (Deic).

O BC ainda não informou o nome de todas as instituições afetadas. Também não há confirmação oficial sobre os valores envolvidos no ataque, mas fontes da TV Globo estimam que a quantia pode chegar a R$ 800 milhões.

De acordo com a C&M, criminosos usaram credenciais, como senhas, de seus clientes para tentar acessar seus sistemas e serviços de forma fraudulenta. O ataque cibernético afetou pelo menos seis instituições financeiras causou alvoroço no mercado financeiro na última quarta-feira (2).

Em nota, a C&M Software diz que colabora com as investigações e diz que, desde que foi identificado o incidente, adotou "todas as medidas técnicas e legais cabíveis". (Leia a íntegra abaixo.)

O que se sabe sobre ataque hacker contra empresa que interliga bancos ao PIX

Entenda nesta reportagem o que se sabe e o que ainda falta saber sobre o ataque hacker.

O que aconteceu?

Quem é o suspeito preso em SP?

O que faz a C&M Software? O que ela diz sobre o episódio?

Quem foi afetado?

Como esse ataque aconteceu?

Como os criminosos atuam?

Qual foi o impacto do ataque?

Esse tipo de ataque é comum no Brasil?

O que deve acontecer agora?

O que aconteceu?

A C&M Software reportou para o Banco Central um ataque às suas infraestruturas digitais. O incidente permitiu o acesso indevido a contas de reserva de pelo menos seis instituições financeiras que estavam conectadas à companhia.

? As contas de reservas são contas que os bancos e instituições financeiras mantêm no BC. Essas contas funcionam como uma conta corrente, e são utilizadas para processar as movimentações financeiras das instituições.

Essas contas ainda servem como uma reserva de recursos que os bancos precisam manter no BC para garantir que cumpram com suas obrigações financeiras.

Também funcionam para que as empresas possam participar de operações com o próprio BC — como empréstimos de liquidez, aplicações em títulos públicos e depósitos compulsórios (valores obrigatórios mantidos pelos bancos no BC).

Ainda não há confirmação oficial sobre os valores envolvidos no ataque, mas fontes da TV Globo estimam que a quantia pode chegar a R$ 800 milhões.

Volte ao índice.

Quem é o suspeito preso em SP?

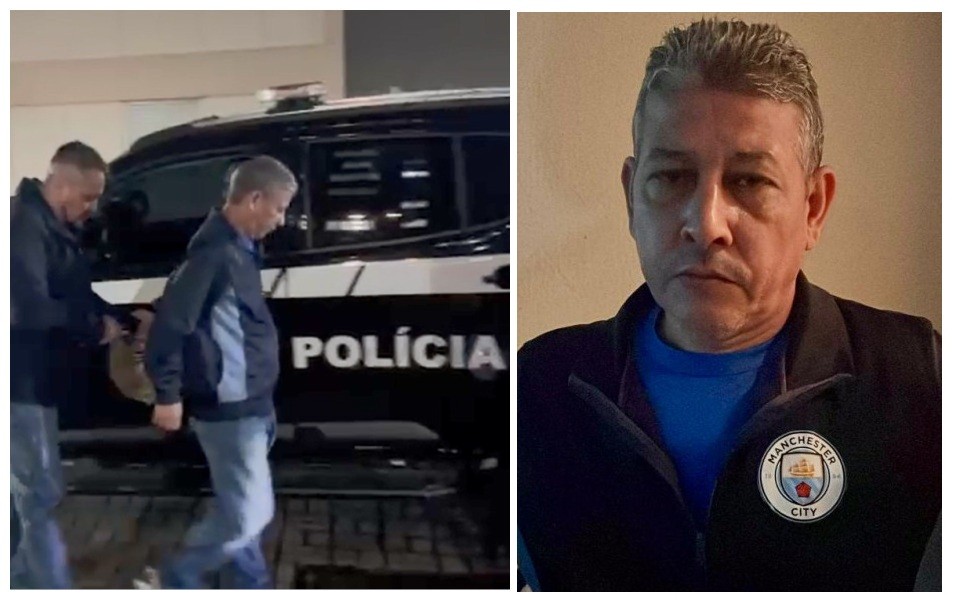

João Nazareno Roque, de 48 anos, é operador de TI da C&M Software e foi preso nesta quinta no City Jaraguá, na zona norte de São Paulo.

O suspeito tem 20 anos de experiência como eletricista predial e residencial, leitura e interpretação de projetos no autoCad, segundo perfil na rede social Linkedin. Ele também atuou durante quatro anos como técnico de instalação de TV a cabo NET.

Em seu perfil, diz que tem uma "pequena experiência com tecnologia, relacionada a ligação de câmeras, computadores e distribuição de ramais na suíte de rede".

Em depoimento à Polícia Civil, ele disse que vendeu a sua senha a hackers e executou comandos na plataforma da C&M a pedido dos criminosos por R$ 15 mil.

João Nazareno Roque, operador de TI da C&M Software que foi detido nesta sexta em SP

Reprodução/Polícia Civil

Volte ao índice.

O que faz a C&M Software?

A C&M Software é uma empresa brasileira de tecnologia da informação (TI) voltada para o mercado financeiro. Entre os serviços prestados pela companhia, está o de conectividade com o Banco Central e de integração com o Sistema de Pagamentos Brasileiro (SBP).

Na prática, isso significa que a empresa funciona como uma ponte para que instituições financeiras menores possam se conectar aos sistemas do BC e fazer operações — como o PIX, por exemplo.

A empresa tem atuação nacional e internacional e foi homologada pelo BC para essa função desde 2001. Atualmente, outras oito empresas também são homologadas no país.

Leia a íntegra da nota divulgada pela empresa nesta sexta:

A C&M Software informa que segue colaborando de forma proativa com as autoridades competentes nas investigações sobre o incidente ocorrido em julho de 2025.

Desde o primeiro momento, foram adotadas todas as medidas técnicas e legais cabíveis, mantendo os sistemas da empresa sob rigoroso monitoramento e controle de segurança.

A estrutura robusta de proteção da CMSW foi decisiva para identificar a origem do acesso indevido e contribuir com o avanço das apurações em curso.

Até o momento, as evidências apontam que o incidente decorreu do uso de técnicas de engenharia social para o compartilhamento indevido de credenciais de acesso, e não de falhas nos sistemas ou na tecnologia da CMSW.

Reforçamos que a CMSW não foi a origem do incidente e permanece plenamente operacional, com todos os seus produtos e serviços funcionando normalmente.

Em respeito ao trabalho das autoridades e ao sigilo necessário às investigações, a empresa manterá discrição e não se pronunciará publicamente enquanto os procedimentos estiverem em andamento.

A CMSW reafirma seu compromisso com a integridade, a transparência e a segurança de todo o ecossistema financeiro do qual faz parte princípios que norteiam sua atuação ética e responsável ao longo de 25 anos de história.

Volte ao índice.

Quem foi afetado?

O BC ainda não informou o nome de todas as instituições afetadas. Uma das que se sabe é a BMP, empresa que fornece infraestrutura para plataformas bancárias digitais e é cliente da C&M Software. A BMP foi quem divulgou nota sobre o incidente.

Os advogados Daniel Bialski e Bruno Borragine, que representam a BMP, elogiam a celeridade da Polícia Civil no caso, em parceria com a Justiça, e afirmaram que a empresa "busca recuperar os valores milionários desviados, bem como identificar e prender toda essa extensa rede da organização criminosa por trás desses crimes”.

O jornal “Valor Econômico” indicou que a Credsystem e o Banco Paulista também estavam entre as instituições afetadas.

Volte ao índice.

Como esse ataque aconteceu?

A C&M Software (CMSW) informou que os criminosos usaram credenciais de clientes de forma indevida para acessar seus sistemas e serviços de forma fraudulenta. Com isso, tiveram acesso às contas de reservas das instituições financeiras e, possivelmente, a outras informações.

Esse ataque é conhecido pelo mercado como “cadeia de suprimentos” (“supply chain attack”, em inglês). Nele, invasores acessam sistemas de terceiros usando credenciais (como senhas) privilegiadas para realizar operações financeiras.

“Os criminosos exploraram a confiança estabelecida entre os bancos e seus prestadores para se infiltrar indiretamente no ecossistema financeiro”, explica Hiago Kin, presidente do Instituto Brasileiro de Resposta a Incidentes Cibernéticos (IBRINC).

Segundo Micaella Ribeiro, especialista em identidades e acessos da IAM Brasil, o ataque aconteceu em múltiplas fases.

➡️ FASE 1: Comprometimento do Acesso

Segundo Ribeiro, o comprometimento do acesso da CMSW provavelmente aconteceu via engenharia social com funcionários ou suporte técnico, em que foi induzida a instalação de softwares de acesso remoto ou entrega de credenciais.

? Engenharia social é quando criminosos usam influência ou persuasão para manipular as vítimas a revelarem senhas ou instalarem aplicativos maliciosos.

➡️ FASE 2: Persistência e Reconhecimento Interno

A especialista explica que os atacantes exploraram o ambiente comprometido, coletando usuários, senhas, estruturas de sistemas e testando acessos com comandos automatizados, mas ainda sem gerar alarmes.

➡️ FASE 3: Exploração de Sistemas de Produção

Com os acessos certos, os criminosos teriam obtido a entrada administrativa em sistemas financeiros sensíveis, com destaque para contas de liquidação, contas reservas ou ambientes com permissões de movimentação.

➡️ FASE 4: Execução e Monetização Rápida

As transações foram feitas de forma rápida e fora do horário comercial. Além disso, diz a especialista, os valores muito provavelmente foram convertidos em criptoativo (ativos digitais criptografados) e redistribuídos.

“Essa movimentação foi feita por múltiplos agentes, indicando um ecossistema criminoso estruturado”, afirma Micaella Ribeiro.

Volte ao índice.

Como os criminosos atuam?

Em vez de atacar diretamente cada instituição financeira, os criminosos concentram esforços em vulnerabilidades ou falhas de segurança na infraestrutura da prestadora de serviços.

Também é possível que tenham explorado falhas de segurança já conhecidas, mas ainda não corrigidas (as chamadas “vulnerabilidades não patchadas” ou zero-day), ou até mesmo conseguido acesso por métodos físicos ou por meio da chamada engenharia social, quando alguém é manipulado para entregar informações confidenciais.

A obtenção dessas credenciais pode ter ocorrido por meio de “spear-phishing”, um tipo de golpe em que os criminosos enviam e-mails ou mensagens falsas, mas personalizadas, para enganar funcionários da prestadora de serviços, explica Hiago Kin.

Volte ao índice.

Qual foi o impacto do ataque?

Apesar de as instituições indicarem que não houve nenhum dano às contas e informações de seus clientes, especialistas alertam para os impactos significativos no próprio sistema financeiro.

Além da perda financeira estimada em R$ 800 milhões, a especialista em identidades Micaella Ribeiro também destaca três tipos de impacto:

Reputacional, com a exposição das empresas que utilizam os sistemas da C&M Software (CMSW);

Sistêmico, que acendeu um alerta para falhas na gestão de acessos privilegiados e na segurança da cadeia de suprimentos;

Operacional, que evidenciou a “necessidade urgente” de revisão dos acessos.

Volte ao índice.

Esse tipo de ataque é comum no Brasil?

Segundo Hiago Kin, esse tipo de crime, em grande escala, costuma ocorrer duas ou três vezes por ano.

“Geralmente, os casos são abafados pelas instituições porque elas decidem absorver os prejuízos e deter as informações em investigação”, diz.

Segundo ele, desta vez, a repercussão foi maior porque mais de uma instituição foi afetada. “Geralmente essas instituições têm seguros cibernéticos milionários que cobrem isso”, completa.

Volte ao índice.

O que deve acontecer agora?

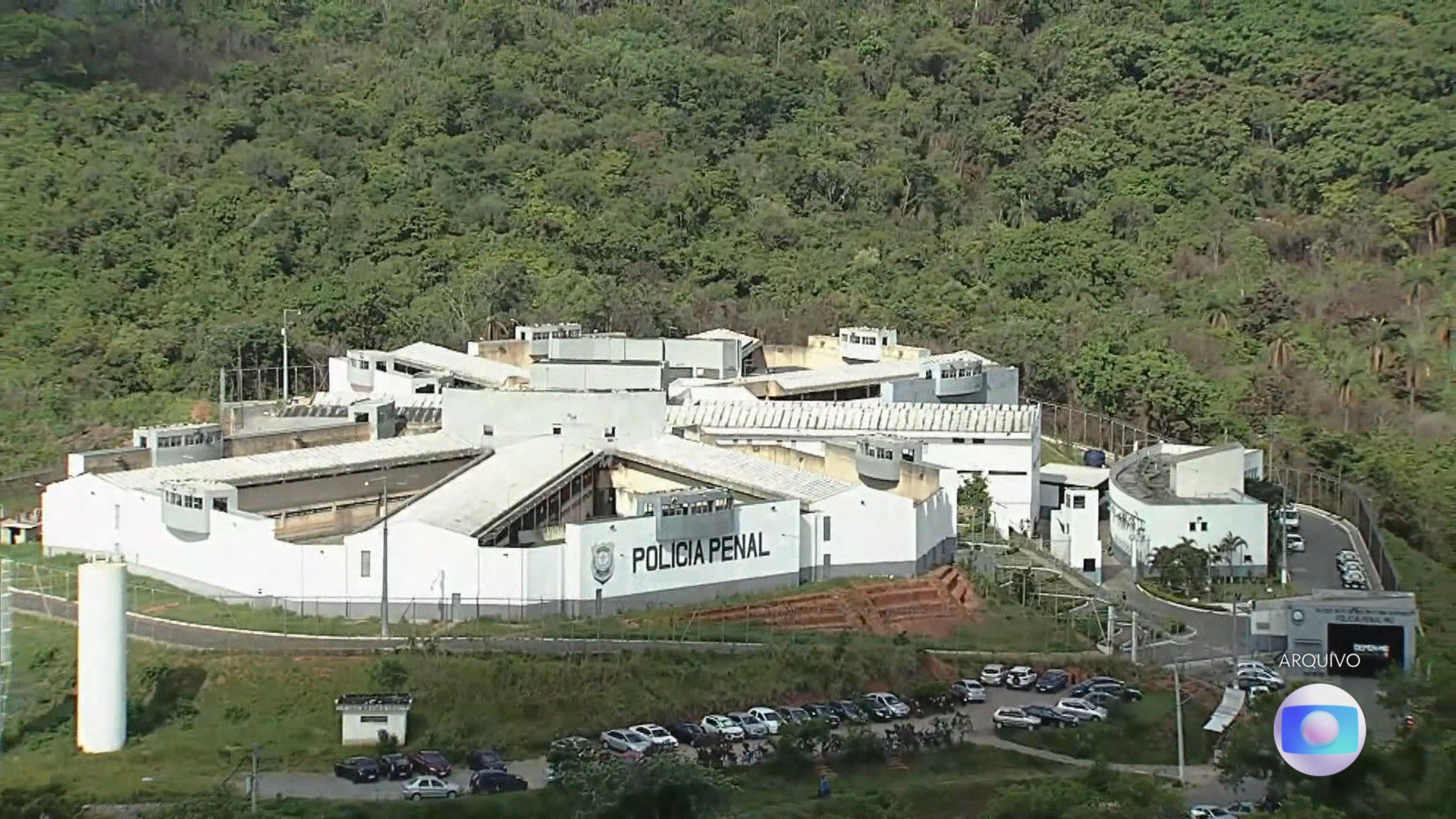

Após o incidente, ainda na quarta-feira, o BC afirmou que determinou o desligamento do acesso das instituições financeiras afetadas às infraestruturas operadas pela CMSW (C&M Software).

Essa suspensão cautelar imposta pelo BC à empresa foi substituída por uma suspensão parcial nesta quinta. “A decisão foi tomada após a empresa adotar medidas para mitigar a possibilidade de ocorrência de novos incidentes”, afirmou o BC.

Após a divulgação do ataque, a Polícia Federal abriu um inquérito para apurar o ocorrido. A informação foi confirmada à GloboNews na quarta-feira, pelo diretor-geral da organização, Andrei Rodrigues.

Procurada, a PF informou apenas que “não se manifesta sobre investigações em andamento”.

A Polícia Civil de São Paulo também iniciou uma investigação por meio da 2ª Delegacia da Divisão de Crimes Cibernéticos, do Departamento Estadual de Investigações Criminais (DEIC).

“A investigação está em curso e visa identificar os responsáveis pelo crime, bem como rastrear os valores subtraídos”, informou a Polícia Civil.

“Diligências técnicas e operacionais estão em andamento e, devido à complexidade e à natureza do caso, mais detalhes não poderão ser divulgados neste momento. A Polícia Civil de São Paulo reforça seu compromisso com o combate aos crimes cibernéticos e atua para garantir a segurança das operações digitais no estado”.

Micaella Ribeiro, da IAM Brasil, acredita que o incidente também deverá atrair atenção de reguladores, como o BC e o Conselho Monetário Nacional, que vêm acompanhando o risco sistêmico associado à transformação digital do setor.

Entenda o ataque hacker que afetou instituições financeiras

Arte g1

Volte ao índice.

LEIA TAMBÉM:

'Já estamos tomando o trabalho da IA', ironiza brasileiro que imita vídeos doidos gerados por inteligência artificial

Microsoft diz que criou IA quatro vezes melhor que médicos para descobrir casos complexos

China faz primeiro campeonato de futebol de três contra três entre robôs humanoides; veja VÍDEO

Conta de luz mais cara em julho

Brasileiro imita vídeos gerados por inteligência artificial e viraliza nas redes

A Polícia Civil de São Paulo prendeu, na quinta-feira (3), um homem suspeito de participar do ataque hacker que desviou milhões de reais de uma empresa que conecta bancos menores e fintechs aos sistemas PIX, do Banco Central (BC).

João Nazareno Roque é funcionário da empresa de tecnologia C&M Software (CMSW) e deu acesso pela máquina dele ao sistema sigiloso para os hackers que efetuaram o ataque, segundo o Departamento Estadual de Investigações Criminais (Deic).

O BC ainda não informou o nome de todas as instituições afetadas. Também não há confirmação oficial sobre os valores envolvidos no ataque, mas fontes da TV Globo estimam que a quantia pode chegar a R$ 800 milhões.

De acordo com a C&M, criminosos usaram credenciais, como senhas, de seus clientes para tentar acessar seus sistemas e serviços de forma fraudulenta. O ataque cibernético afetou pelo menos seis instituições financeiras causou alvoroço no mercado financeiro na última quarta-feira (2).

Em nota, a C&M Software diz que colabora com as investigações e diz que, desde que foi identificado o incidente, adotou "todas as medidas técnicas e legais cabíveis". (Leia a íntegra abaixo.)

O que se sabe sobre ataque hacker contra empresa que interliga bancos ao PIX

Entenda nesta reportagem o que se sabe e o que ainda falta saber sobre o ataque hacker.

O que aconteceu?

Quem é o suspeito preso em SP?

O que faz a C&M Software? O que ela diz sobre o episódio?

Quem foi afetado?

Como esse ataque aconteceu?

Como os criminosos atuam?

Qual foi o impacto do ataque?

Esse tipo de ataque é comum no Brasil?

O que deve acontecer agora?

O que aconteceu?

A C&M Software reportou para o Banco Central um ataque às suas infraestruturas digitais. O incidente permitiu o acesso indevido a contas de reserva de pelo menos seis instituições financeiras que estavam conectadas à companhia.

? As contas de reservas são contas que os bancos e instituições financeiras mantêm no BC. Essas contas funcionam como uma conta corrente, e são utilizadas para processar as movimentações financeiras das instituições.

Essas contas ainda servem como uma reserva de recursos que os bancos precisam manter no BC para garantir que cumpram com suas obrigações financeiras.

Também funcionam para que as empresas possam participar de operações com o próprio BC — como empréstimos de liquidez, aplicações em títulos públicos e depósitos compulsórios (valores obrigatórios mantidos pelos bancos no BC).

Ainda não há confirmação oficial sobre os valores envolvidos no ataque, mas fontes da TV Globo estimam que a quantia pode chegar a R$ 800 milhões.

Volte ao índice.

Quem é o suspeito preso em SP?

João Nazareno Roque, de 48 anos, é operador de TI da C&M Software e foi preso nesta quinta no City Jaraguá, na zona norte de São Paulo.

O suspeito tem 20 anos de experiência como eletricista predial e residencial, leitura e interpretação de projetos no autoCad, segundo perfil na rede social Linkedin. Ele também atuou durante quatro anos como técnico de instalação de TV a cabo NET.

Em seu perfil, diz que tem uma "pequena experiência com tecnologia, relacionada a ligação de câmeras, computadores e distribuição de ramais na suíte de rede".

Em depoimento à Polícia Civil, ele disse que vendeu a sua senha a hackers e executou comandos na plataforma da C&M a pedido dos criminosos por R$ 15 mil.

João Nazareno Roque, operador de TI da C&M Software que foi detido nesta sexta em SP

Reprodução/Polícia Civil

Volte ao índice.

O que faz a C&M Software?

A C&M Software é uma empresa brasileira de tecnologia da informação (TI) voltada para o mercado financeiro. Entre os serviços prestados pela companhia, está o de conectividade com o Banco Central e de integração com o Sistema de Pagamentos Brasileiro (SBP).

Na prática, isso significa que a empresa funciona como uma ponte para que instituições financeiras menores possam se conectar aos sistemas do BC e fazer operações — como o PIX, por exemplo.

A empresa tem atuação nacional e internacional e foi homologada pelo BC para essa função desde 2001. Atualmente, outras oito empresas também são homologadas no país.

Leia a íntegra da nota divulgada pela empresa nesta sexta:

A C&M Software informa que segue colaborando de forma proativa com as autoridades competentes nas investigações sobre o incidente ocorrido em julho de 2025.

Desde o primeiro momento, foram adotadas todas as medidas técnicas e legais cabíveis, mantendo os sistemas da empresa sob rigoroso monitoramento e controle de segurança.

A estrutura robusta de proteção da CMSW foi decisiva para identificar a origem do acesso indevido e contribuir com o avanço das apurações em curso.

Até o momento, as evidências apontam que o incidente decorreu do uso de técnicas de engenharia social para o compartilhamento indevido de credenciais de acesso, e não de falhas nos sistemas ou na tecnologia da CMSW.

Reforçamos que a CMSW não foi a origem do incidente e permanece plenamente operacional, com todos os seus produtos e serviços funcionando normalmente.

Em respeito ao trabalho das autoridades e ao sigilo necessário às investigações, a empresa manterá discrição e não se pronunciará publicamente enquanto os procedimentos estiverem em andamento.

A CMSW reafirma seu compromisso com a integridade, a transparência e a segurança de todo o ecossistema financeiro do qual faz parte princípios que norteiam sua atuação ética e responsável ao longo de 25 anos de história.

Volte ao índice.

Quem foi afetado?

O BC ainda não informou o nome de todas as instituições afetadas. Uma das que se sabe é a BMP, empresa que fornece infraestrutura para plataformas bancárias digitais e é cliente da C&M Software. A BMP foi quem divulgou nota sobre o incidente.

Os advogados Daniel Bialski e Bruno Borragine, que representam a BMP, elogiam a celeridade da Polícia Civil no caso, em parceria com a Justiça, e afirmaram que a empresa "busca recuperar os valores milionários desviados, bem como identificar e prender toda essa extensa rede da organização criminosa por trás desses crimes”.

O jornal “Valor Econômico” indicou que a Credsystem e o Banco Paulista também estavam entre as instituições afetadas.

Volte ao índice.

Como esse ataque aconteceu?

A C&M Software (CMSW) informou que os criminosos usaram credenciais de clientes de forma indevida para acessar seus sistemas e serviços de forma fraudulenta. Com isso, tiveram acesso às contas de reservas das instituições financeiras e, possivelmente, a outras informações.

Esse ataque é conhecido pelo mercado como “cadeia de suprimentos” (“supply chain attack”, em inglês). Nele, invasores acessam sistemas de terceiros usando credenciais (como senhas) privilegiadas para realizar operações financeiras.

“Os criminosos exploraram a confiança estabelecida entre os bancos e seus prestadores para se infiltrar indiretamente no ecossistema financeiro”, explica Hiago Kin, presidente do Instituto Brasileiro de Resposta a Incidentes Cibernéticos (IBRINC).

Segundo Micaella Ribeiro, especialista em identidades e acessos da IAM Brasil, o ataque aconteceu em múltiplas fases.

➡️ FASE 1: Comprometimento do Acesso

Segundo Ribeiro, o comprometimento do acesso da CMSW provavelmente aconteceu via engenharia social com funcionários ou suporte técnico, em que foi induzida a instalação de softwares de acesso remoto ou entrega de credenciais.

? Engenharia social é quando criminosos usam influência ou persuasão para manipular as vítimas a revelarem senhas ou instalarem aplicativos maliciosos.

➡️ FASE 2: Persistência e Reconhecimento Interno

A especialista explica que os atacantes exploraram o ambiente comprometido, coletando usuários, senhas, estruturas de sistemas e testando acessos com comandos automatizados, mas ainda sem gerar alarmes.

➡️ FASE 3: Exploração de Sistemas de Produção

Com os acessos certos, os criminosos teriam obtido a entrada administrativa em sistemas financeiros sensíveis, com destaque para contas de liquidação, contas reservas ou ambientes com permissões de movimentação.

➡️ FASE 4: Execução e Monetização Rápida

As transações foram feitas de forma rápida e fora do horário comercial. Além disso, diz a especialista, os valores muito provavelmente foram convertidos em criptoativo (ativos digitais criptografados) e redistribuídos.

“Essa movimentação foi feita por múltiplos agentes, indicando um ecossistema criminoso estruturado”, afirma Micaella Ribeiro.

Volte ao índice.

Como os criminosos atuam?

Em vez de atacar diretamente cada instituição financeira, os criminosos concentram esforços em vulnerabilidades ou falhas de segurança na infraestrutura da prestadora de serviços.

Também é possível que tenham explorado falhas de segurança já conhecidas, mas ainda não corrigidas (as chamadas “vulnerabilidades não patchadas” ou zero-day), ou até mesmo conseguido acesso por métodos físicos ou por meio da chamada engenharia social, quando alguém é manipulado para entregar informações confidenciais.

A obtenção dessas credenciais pode ter ocorrido por meio de “spear-phishing”, um tipo de golpe em que os criminosos enviam e-mails ou mensagens falsas, mas personalizadas, para enganar funcionários da prestadora de serviços, explica Hiago Kin.

Volte ao índice.

Qual foi o impacto do ataque?

Apesar de as instituições indicarem que não houve nenhum dano às contas e informações de seus clientes, especialistas alertam para os impactos significativos no próprio sistema financeiro.

Além da perda financeira estimada em R$ 800 milhões, a especialista em identidades Micaella Ribeiro também destaca três tipos de impacto:

Reputacional, com a exposição das empresas que utilizam os sistemas da C&M Software (CMSW);

Sistêmico, que acendeu um alerta para falhas na gestão de acessos privilegiados e na segurança da cadeia de suprimentos;

Operacional, que evidenciou a “necessidade urgente” de revisão dos acessos.

Volte ao índice.

Esse tipo de ataque é comum no Brasil?

Segundo Hiago Kin, esse tipo de crime, em grande escala, costuma ocorrer duas ou três vezes por ano.

“Geralmente, os casos são abafados pelas instituições porque elas decidem absorver os prejuízos e deter as informações em investigação”, diz.

Segundo ele, desta vez, a repercussão foi maior porque mais de uma instituição foi afetada. “Geralmente essas instituições têm seguros cibernéticos milionários que cobrem isso”, completa.

Volte ao índice.

O que deve acontecer agora?

Após o incidente, ainda na quarta-feira, o BC afirmou que determinou o desligamento do acesso das instituições financeiras afetadas às infraestruturas operadas pela CMSW (C&M Software).

Essa suspensão cautelar imposta pelo BC à empresa foi substituída por uma suspensão parcial nesta quinta. “A decisão foi tomada após a empresa adotar medidas para mitigar a possibilidade de ocorrência de novos incidentes”, afirmou o BC.

Após a divulgação do ataque, a Polícia Federal abriu um inquérito para apurar o ocorrido. A informação foi confirmada à GloboNews na quarta-feira, pelo diretor-geral da organização, Andrei Rodrigues.

Procurada, a PF informou apenas que “não se manifesta sobre investigações em andamento”.

A Polícia Civil de São Paulo também iniciou uma investigação por meio da 2ª Delegacia da Divisão de Crimes Cibernéticos, do Departamento Estadual de Investigações Criminais (DEIC).

“A investigação está em curso e visa identificar os responsáveis pelo crime, bem como rastrear os valores subtraídos”, informou a Polícia Civil.

“Diligências técnicas e operacionais estão em andamento e, devido à complexidade e à natureza do caso, mais detalhes não poderão ser divulgados neste momento. A Polícia Civil de São Paulo reforça seu compromisso com o combate aos crimes cibernéticos e atua para garantir a segurança das operações digitais no estado”.

Micaella Ribeiro, da IAM Brasil, acredita que o incidente também deverá atrair atenção de reguladores, como o BC e o Conselho Monetário Nacional, que vêm acompanhando o risco sistêmico associado à transformação digital do setor.

Entenda o ataque hacker que afetou instituições financeiras

Arte g1

Volte ao índice.

LEIA TAMBÉM:

'Já estamos tomando o trabalho da IA', ironiza brasileiro que imita vídeos doidos gerados por inteligência artificial

Microsoft diz que criou IA quatro vezes melhor que médicos para descobrir casos complexos

China faz primeiro campeonato de futebol de três contra três entre robôs humanoides; veja VÍDEO

Conta de luz mais cara em julho

Brasileiro imita vídeos gerados por inteligência artificial e viraliza nas redes

Para ler a notícia completa, acesse o link original:

0 curtidas

Notícias Relacionadas

Não há mais notícias para carregar

Comentários 0